申請開始から証明書発行、サーバ設定まで

- お電話でもお気軽ご相談ください

- 【受付時間】平日 9:30-17:30

お客様がCSRに記載登録される英文組織情報(組織名および住所)は、CSRの持主情報であり、自己申告情報(オレオレ情報)になります。その為、認証済組織情報を記載すべき証明書のサブジェクト欄に転載することはございません。サブジェクト欄には、証明書各クラス別認証要件に即し、認証局であるスターフィールドSSL自らが信頼する登記簿等第三者外部情報に照らし認証された真正情報のみを記載いたします。

更新時や、秘密鍵を紛失・破損した際に新たにCSRを再生成し証明書の無償再発行措置を受ける場合には、CSRの英文組織情報は一言一句紛失・破損前のCSRの当該情報と一致させるようにしてください。

ジェイストアでは、大企業のIT部門や総務部門等、お客様組織内の全てのSSLサーバ証明書を一括横断的に管理する部署・担当者様や、弊社再販パートナー様がログインIDをお持ちになることを想定しており、証明書毎に異なる証明書利用組織・部署・担当者様情報はログインID配下の第2階層の情報として個別登録できるよう構成されております。

勿論、証明書利用組織・部署・担当者様が直接自ら利用するSSLサーバ証明書を管理するためログインIDをお持ちになっても構いません。

ログインIDとして登録されるメールアドレスは、担当者様の異動・退職があっても更新通知が漏れなく受信できる様、改廃のあり得る個人アドレスではなく、グループアドレスを利用されることをお薦め致します。

ご利用になる証明書クラス別に認証要件が設定されております。

| EV SSL | 所管法務局に登記された会社法人等であること。また、担当者様は主任・マネージャー以上の役職をお持ちの方であること。 |

|---|---|

| デラックス OV SSL |

帝国データバンク・NTTタウンページ・地方公共団体情報のいずれかでその組織名・住所・電話番号が確認できる組織(都道府県市町村含む)であること。必ずしも所管法務局に登記された会社法人等である必要はありません。担当者様に対する役職等の要件はありません。 |

| スタンダード DV SSL |

特になし。(所管のWHOISに真正に登録されたドメインに対する申請であって、当該ドメインの利用権限をお持ちであれば個人でも申請頂けます。) |

お客様との相対での約定により「後払い(御請求書本紙ご郵送ベース)」以外の取引条件のお客様は、ジェイストアで申請処理完了時、必ずPDF版御請求書をダウンロードしてください。

| 前払い条件の場合 | お客様からのご入金確認後、証明書発行処理を開始致します。 |

|---|---|

| 後払い条件の場合 | ジェイストアにて申請処理完了後、お客様からのご入金を待つことなく適時、証明書発行処理を開始致します。 |

証明書の誤発行や「なりすまし」の排除に確実を期すため、米国認証局が直接、ドメイン管理者様および証明書利用組織・担当者様に対し認証手続きを実施致します。

ジェイサートでは、発行審査を円滑かつ最短に完了させるため、ドメイン管理者様および証明書利用組織・担当者様が証明書各クラスの認証要件を満たしているかどうかの予備審査を実施し、その上で米国認証局にお客様申請情報をUpload致します。

| 認証要件 | 認証方法 | 送信・架電先 | 認証元 |

|---|---|---|---|

| ドメイン 利用権限 |

和文電子 メール |

認証局業界が定める5つのメールアドレス (詳しくは、こちらをご参照ください) |

セキュア証明書サービス (注1) |

| 申請担当者 在職確認 |

電話 (日本語) |

帝国データバンク・NTTタウンページ等に 公開された電話番号 |

米国認証局 バイリンガルスタッフ |

(注1)donotreply@starfieldtech.com(送信元アドレス)

EV SSLに限り、証明書利用組織担当者様(主任・マネージャー以上の管理職の方)に対し、以下2件の内容の再確認を目的に、米国認証局サイト上で電子署名を行って頂きます。

| EV SSL | 最短翌営業日(事前調整要) |

| デラックス OV SSL | 翌営業日 |

| スタンダード DV SSL | 最短数分 |

上記はいずれも、証明書利用組織・担当者様により、米国認証局が求める認証手続き(なりすまし排除を目的とした業界統一手順)を完了頂いた時点起算、となります。

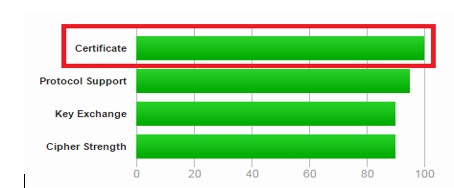

同評価サイトのOverall Ratingは証明書が正しく設定されているかどうか(Certificate欄)のみならず、以下項目を指標としたお客様サーバの環境設定全般に対する総合評価となっております。

なお、弊社ではOverall Ratingに関するサポートはしておりません。 お客様のサーバ管理者様(管理受託業者様)にご照会ください。

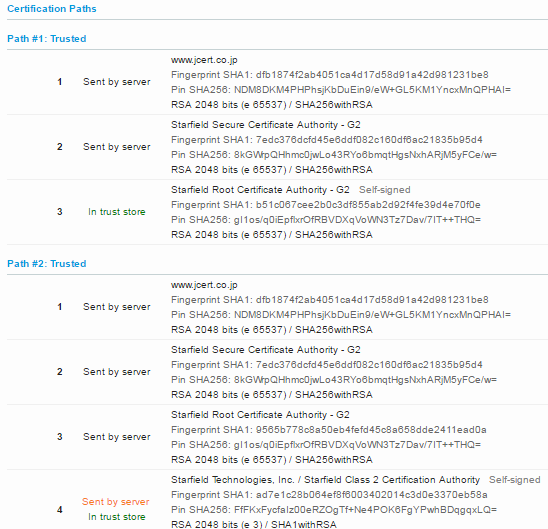

署名アルゴリズムおよび公開鍵仕様(アルゴリズム/鍵長)がその評価要素です。現状、それぞれの推奨水準はsha-256およびRSA/2048bit(あるいは4096bit)となっており、スターフィールドSSL/Go Daddy SSL共に適合しております。

Certification Pathsは正しい構成(信頼のチェイン)となっているか?(SHA-2限定中間証明書(G2)を含んだ3階層、 あるいは4階層(SHA-1ルートへのクロス証明書を同梱)であるか?)